Tipos de redes

1 Según su tamaño:

a) PAN: Red personal.

b) LAN: Red local.

c) MAN: Red metropolitana.

d) WAN: Red entre continentes.

2 Según el medio físico:

a) Red alámbrica

b) Red inalámbrica (WIFI)

3 Según la topología:

a) Bus: conexión lineal.

c) Anillo: Red en la que cada ordenador está conectada al siguiente y el último está conectado a la primero.

d) Árbol: Conexión de tipo vertical.

e) Malla : Todos están conectados entre si.

La más segura es la red de tipo MALLA, porque aunque se rompa un ordenador los demás siguen funcionando.

La conexión BUS es la mas sencilla pero es la mas fácil que de fallos.

La conexión del colegio esta en ÁRBOL.

a) Tarjeta de red : Una tarjeta de red permite la comunicación con aparatos conectados entre si y también permite compartir recursos entre dos o más computadoras

b) Cables de red

- Cable Par trenzado.

- Cable coaxial: cable utilizado para transportar señales eléctricas de alta frecuencia

- Cable de fibra óptica.

c) El conmutador o switch: dispositivo digital de lógica de interconexión de redes de computadores

d) El router o enrutador: dispositivo de hardware para interconexión de red de ordenadores

5 Redes inalámbricas

- Consiste en conectar los equipos a la red mediante radiofrecuencia en lugar de cables

Tipos de antenas WIFI

a) Dirección IP --> Es el número asignado a nuestro ordenador en el router. Esta formado por cuatro cifras y no se puede repetir en ningún otro ordenador.Las tres primeras cifras de la dirección son iguales en todos los ordenadores de la red. Solo cambian la última cifra y varía entre 2 y 255

b) Mascara de subred -->Nos indica el número de direcciones IP admitidas en la red. Sus valores solo pueden ser 0 o 255. El 255 significa que el valor de la IP es fijo y el 0 significa que la IP puede variar.

c) servidor DNS. ES la dirección de nuestro ordenador en nuestro proveedor de internet.

9 configuración de una red inalámbrica

inicio/panel de control/conexiones de red/ver redes inalámbricas

10 COMPARTIR CARPETAS Y ARCHIVOS

Nos ponemos enciama de la carpeta o el archivo / botón derecho del raton / opcion compartir y seguridad.

Antena inalámbrica USB:

Antena inalámbrica PCI

Antena inalámbrica PCMCIA (para los ordenadores portátiles)

Antena inalámbrica Mini PCI

6 Configuración de una red

Inicio/Panel de control/Sistema/Nombre del equipo

Nombre: PC-ESO-21.REINASOFIA.local

Dominio: REINASOFIA.local

7 Configurar una conexión de

red automática

Inicio/Panel de control/Conexiones de red/Boton derecho/Propiedades/Protocolo TC/IP / Propiedades/Pinchar en automaticamente

8 Configurar una conexión de red manual

Inicio / Panel de control / Conexiones de red / Botón derecho / Propiedades / Protocolo TC/IP / Propiedades / Asignar dirección IP / Asignar mascara de subred / Asignar el servidor DNS

9 CONFIGURACION DE UNA RED INALAMBRICAInicio / Panel de control / Conexiones de red / Botón derecho / Propiedades / Protocolo TC/IP / Propiedades / Asignar dirección IP / Asignar mascara de subred / Asignar el servidor DNS

10 COMPARTIR CARPETAS Y ARCHIVOS

Nos ponemos enciam de la carpeta o el archivo / boton derecho del raton / opcion compartir y seguridad

11 COMPARTIR IMPRESORA

Inicio/ impresoras y faxes / boton derecho / compartir

12 INSTALAR UNA IMPRESORA COMPARTIDA

Inicio / Impresoras y faxes / Agregar impresora

13 COMO INSTALAR UNA IMPRESORA DE UNA RED

Pinchamos en la opciones impresoras en red. Buscamos la impresora que queremos instalar en la red, siguiente y finalizar.

14 LASEGURIDAD INFORMÁTICA (VIRUS)

Nuestro ordenador esta expuesto a pequeños programas o software malicioso. Hay distintos tipos de software malicioso:

a) VIRUS INFORMÁTICO : malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario.

b) GUSANO INFORMÁTICO : Un gusano es un malware que tiene la propiedad de duplicarse a sí mismo. Un gusano informático no precisa alterar los archivos de programas, sino que reside en la memoria y se duplica a sí mismo y causan problemas en la red.

c) TROYANO : software malicioso que se presenta al usuario como un programa aparentemente legítimo e inofensivo pero al ejecutarlo ocasiona daños.

d) ESPÍA : programa, dentro de la categoría malware, que se instala furtivamente en un ordenador para recopilar información sobre las actividades realizadas en éste. La función más común que tienen estos programas es la de recopilar información sobre el usuario y distribuirlo a empresas publicitarias.

e) DIALERS : Se trata de un programa que marca un número de teléfono de tarificación especial usando el módem, cuyo coste es superior al de una llamada nacional. Estos marcadores se suelen descargar tanto con autorización del usuario como automáticamente.

f) SPAM (correo basura) : mensajes no solicitados, no deseados o de remitente desconocido, habitualmente de tipo publicitario, enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor.

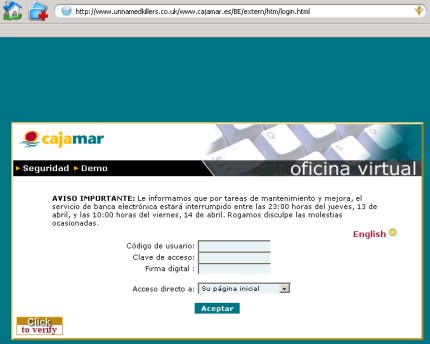

g) PHARMING : explotación de una vulnerabilidad en el software de los servidores DNS (Domain Name System) o en el de los equipos de los propios usuarios, que permite a un atacante redirigir un nombre de dominio (domain name) a otra máquina distinta. De esta forma, un usuario que introduzca un determinado nombre de dominio que haya sido redirigido, accederá en su explorador de internet a la página web que el atacante haya especificado para ese nombre de dominio.

h) PHISHING (pesca de datos) : estafas cibernéticas.

15 ANTIVIRUS

Los antivirus son una herramienta simple cuyo objetivo es detectar y eliminar virus informáticos.

16 EL CORTA FUEGOS

Parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

17 ANTI-SPAM

El antispam es lo que se conoce como método para prevenir el "correo basura"

18 ANTI-ESPÍA

Programa que elimina los espías

19 Interconexión entre dispositivos móviles

Transmisión de datos por bluetooth:

Bluetooth es una especificación industrial para Redes Inalámbricas de Área Personal (WPANs) que posibilita la transmisión de voz y datos entre diferentes dispositivos mediante un enlace por radiofrecuencia en la banda ISM de los 2,4 GHz. Alcanza unos 10 metros aproximadamente.

Transmisión de dato por infrarrojos:

El uso de la luz infrarroja se puede considerar muy similar a la transmisión digital con microondas. El has infrarrojo puede ser producido por un láser o un LED.

Los dispositivos emisores y receptores deben ser ubicados “ala vista” uno del otro. Reduciendo la distancia a 1.6 m.

No hay comentarios:

Publicar un comentario